FireEye是許多美國聯邦機構和州選擇的資安公司,並與FBI和美國國家安全局合作,在今天資安公司FireEye首席執行長Kevin Mandia表示其內部系統被一個擁有頂級進攻能力的威脅參與者針對性的攻擊。攻擊者鎖定了目標並竊取了FireEye用於測試其客戶網路的紅隊工具,並且有可能針對同一位客戶或其他客戶,在尋求與某些政府客戶有關的資料。

在FireEye攻擊中,駭客竭盡全力避免被人看見,建立了數千個IP address(其中許多在美國),以前從未在攻擊中使用過。利用這些IP address進行攻擊,可以使駭客更好地隱藏其下落。由於這種攻擊的複雜性,FireEye表示該攻擊“與多年來我們應對的數以萬計的事件有所不同” 。“

Mandia補充說:“攻擊者量身定制專門針對FireEye的攻擊,他們似乎在操作安全方面接受了嚴格的培訓,並表現出紀律與專心。他們秘密採取行動,使用應對資安工具和鑑識檢查的方法。他們使用了我們或我們的合作夥伴過去從未見過的新穎技術組合。”

FireEye沒有透露它認為哪個國家APT駭客攻擊了他們,但是《華盛頓郵報》 和《華爾街日報》 報導說,聯邦調查人員以不願透露姓名的消息來源為由認為是俄羅斯。

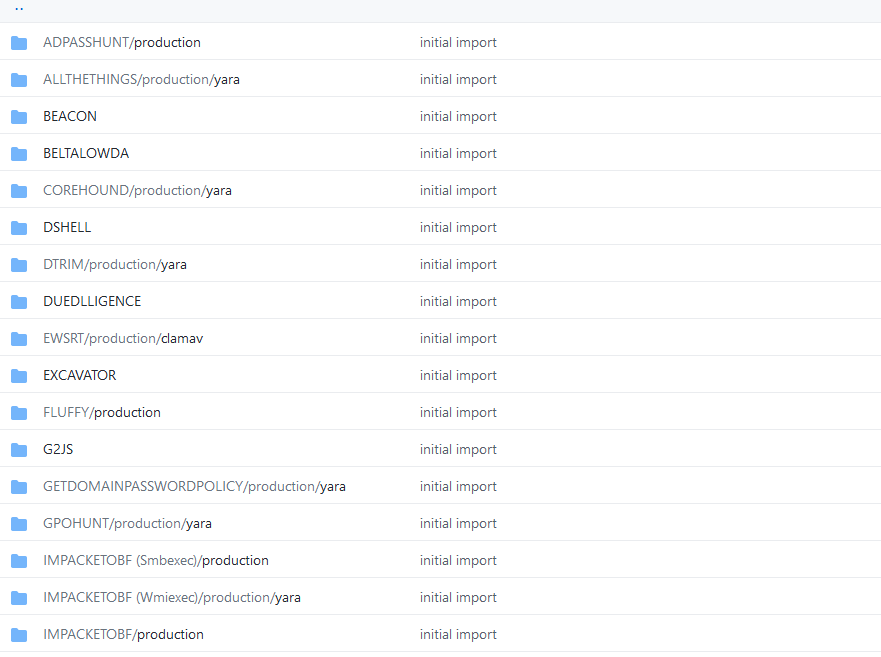

根據FireEye的說法,入侵者偷走了紅隊工具,並向FireEye的政府客戶(有很多)尋求資料。該公司表示,已發布了的IOC並還制定了對策,可以檢測或阻止被盜的Red Team工具的使用,這些對策也可以在GitHub上獲得,以防攻擊者決定重用它們。

關於FireEye紅隊工具對策的情資就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5fcfeee9a2d10a389ab72630

*****竣盟科技快報歡迎轉載,但請註明出處

#情資才是王道